针对明日全网大规模报导的全省30省市医保用户信息泄漏风波,安华金和对乌云历史报导的公积金行业相关漏洞进行集中剖析,得出的推论为:大量的信息泄漏主要由软件中存在的SQL注入漏洞造成,并且由外部黑客入侵导致。

实际上依照安华金和对公积金行业的把握情况,不仅仅是外部黑客,同时公积金内部的运维人员、第三方的开发人员、甚至公积金系统的业务人员都可以通过直连到数据库,查看或更改相关信息,进而导致公积金数据的批量泄漏或篡改。

这种问题的解决须要一个系统化的方式,包括管理制度上的改善、安全意识的提高、更严谨的应用代码、更为安全的网路体系结构;但从专业的数据库安全厂商角度来看,公积金的数据库安全本身就存在极大的漏洞,非常是医保信息在提供内网访问时,更是容易被拖库。

数据泄漏类的安全问题的剖析如下:

(1)外部黑客功击者进行医保信息泄露

黑客功击者通常有两种手段进行数据的泄露:

一是入侵到网路后,就能直接访问数据库服务器,进行刷库直接拷贝数据文件,再进行异地的数据还原。

二是借助应用系统的漏洞,通过sql注入,完成对公积金人员信息的批量下载,这些方法是当前暴漏下来的案例中的主要方法。

(2)系统维护或第三方开发人员权限过低

负责数据库的维护管理,直接把握数据库DBA用户的口令。DBA既负责各项系统维护管理工作,又可以随时查询数据库中的一切敏感信息;这种人员被别人借助,完全可以随时登入数据库,任意进行医保信息的访问。

而医保系统的第三方开发人员,因为对系统的熟悉度更高,常常可以通过程序中的侧门程序或直接访问数据库的机会获得数据。

青海联通1300万的数据泄漏,就是开发方人员联创的人员养殖的侧门程序,导致的信息泄漏。

(3)数据库文件采用明文储存,拷贝到数据文件后导致整体泄漏

当前的主流数据库中,数据文件都是以明文方式进行储存的。内部人员或外部黑客入侵者很容易借助这一漏洞,领到公积金数据库的数据文件或备份文件,进行异地还原或使用专门的数据解析工具,获得全部公积金信息。

近些年,有众多典型的泄露风波,都是通过直接借助文件层的储存漏洞盗取数据;诸如魅族峰会800万用户信息泄露是因为黑客进行刷库领到数据文件、多万顾客信息泄露,是因为备份c盘被人领到后借助。

数据篡改类的安全问题的剖析如下:

(1)非法高权限维护人员的违法篡改

在公积金数据库系统维护过程中,有大量的维护人员帐户,以及第三方人员使用的帐户。为了使用便捷,DBA在给那些帐户分配权限时,常常简化处理,直接给与DBA角色的权限,或则能随时访问敏感公积金信息的高权限角色。

把握这种帐户口令的人员,一旦出于经济利益或其他缘由被人借助,便随时可以进行参保人员的薪水、账户余额等经济数据信息的篡改。

(2)借助合法维护人员的身分进行违法篡改

合法的维护人员因为工作须要,原本就应当具备更改薪资、账户余额的权限。一旦这种人员被人借助,或则其他人把握了合法维护人员的口令后,依然可以任意进行敏感公积金数据的篡改。

且现有的机制难以确切追踪到操作者具体是谁,只能晓得使用那个数据库帐户进行了数据更改操作。

(3)合法维护人员的误操作

合法维护人员因为种种缘由,也有可能形成公积金数据更改的误操作,致使更改结果不正确。

现有机制也难以确切审计到合法维护人员每次更改行为的详尽过程小米数据库泄露,例如更改前的值,更改后的值等,一旦发生误操作可能难以还原及修正。

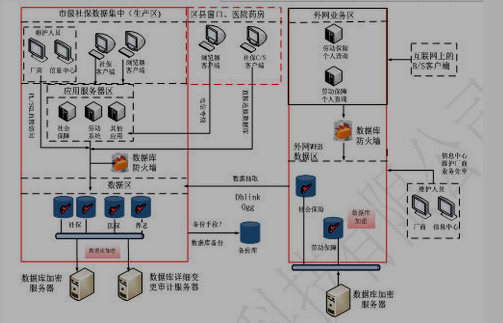

安华金和作为一家专业的数据库安全厂商,在公积金行业问题频频曝露的过程中,早已就其中问题与公积金行业的用户和厂商进行过多次沟通,依据双方的共同讨论,产生了一些具体的解决方案,并在一些省市开始应用;如下是一个典型的地市的解决方案:

其中内网区域,安华金和提出主要通过布署数据库防火墙和数据库加密系统提供防护;通过数据库防火墙可以避免sql注入、防止批量下载和避免侧门程序;通过数据库加密,使储存在内网的数据库中的关键信息在储存层是密文状态,进而避免文件层的拖库。

数据库防火墙,不同于传统的防火墙,传统的防火墙难以避免SQL注入等共计手段;数据库防火墙也不同于web防火墙小米数据库泄露,web防火墙实际上有好多的应用限制,有好多的sql注入绕过手段,web防火墙也未能做到避免批量下载和侧门程序。

而数据库防火墙可以对数据库的通信过程进行精确的解析和控制;对于sql注入本身比web防火墙可以拦截的更为彻底;同时可以对公积金应用构建应用特点模型,构建公积金正常访问句子的具象抒发,对每种句子的返回总数进行控制;因而避免批量下载和侧门程序。

而数据库加密产品,不同于c盘加密和文件加密;后两种技术,在数据库启动后,完全未能避免用户的拖库行为。

对于维护域,安华金和提出布署数据库防火墙和数据库审计;数据库防火墙主要对于运维侧的人员(包括运维或开发人员)的行为进行管控,通过金库模式等方式在运维侧人员批量访问敏感表,或进行特殊表的数据变更时,引入审批控制流程。而数据库审计可以记录出来所有人员的数据库访问行为;可以突破应用层限制,将SQL句子与业务人员身分有效关联,在发生安全风波后,产生有效追踪。

名师辅导

环球网校

建工网校

会计网校

新东方

医学教育

中小学学历

名师辅导

环球网校

建工网校

会计网校

新东方

医学教育

中小学学历